Kiedy w marcu 1939 roku Japończycy zaczęli używać maszyny kodującej typu „B”, nazwanej przez Amerykanów „Purple”, wydawało się, że jej szyfr jest nie do złamania. Rozgryzienie wiadomości wysyłanych za pomocą japońskiej wersji słynnej enigmy zajęło Jankesom aż półtora rok. Nie uchroniło ich to jednak przed atakiem na Pearl Harbor.

Japonia na początku XX wieku coraz bardziej zyskiwała na znaczeniu. Po zwycięstwie nad Rosją w 1905 roku, Kraj Kwitnącej Wiśni znalazł się w gronie światowych potęg.

Reklama

Gdy cesarstwo przyłączyło się do pierwszej wojny światowej po stronie Ententy, jego pozycja, między innymi w wyniku nabytków terytorialnych, znów znacząco się podniosła. Amerykanie, których interesy ścierały się z japońskimi w Azji, bardzo szybko wyczuli w tym kraju przyszłego konkurenta.

Sukces Agnes Meyer Driscoll

Potencjalnego nieprzyjaciela należało jak najdokładniej zinwigilować. Pierwsza szansa pojawiła się w roku 1923. Jak pisze Liza Mundy w książce Dziewczyny od szyfrów to wtedy w Nowym Jorku oficerowie wywiadu marynarki wojennej wykradli z pokoju japońskiego konsula książkę kodów z 1918 roku (tak zwaną „Czerwoną książkę”) i obfotografowali każdą jej stronę.

Materiały trafiły w ręce specjalistów. A wreszcie: na biurko Agnes Meyer Driscoll, Niepozornej ekspertki od dekryptażu, która złamała ten pierwszy kod, a potem też kilka kolejnych, którymi Japończycy posługiwali się w epoce międzywojennej.

Kolejno rozpracowano „niebieską książkę” i maszynę szyfrującą „Orange” (M-1), a wreszcie też zaawansowaną maszynę szyfrującą typu „A” (nazywaną maszyną „Red” – czerwoną). Niedługo przed wybuchem wojny Japończycy znów jednak znaleźli się o krok przed Amerykanami.

Reklama

Japońska wersja enigmy

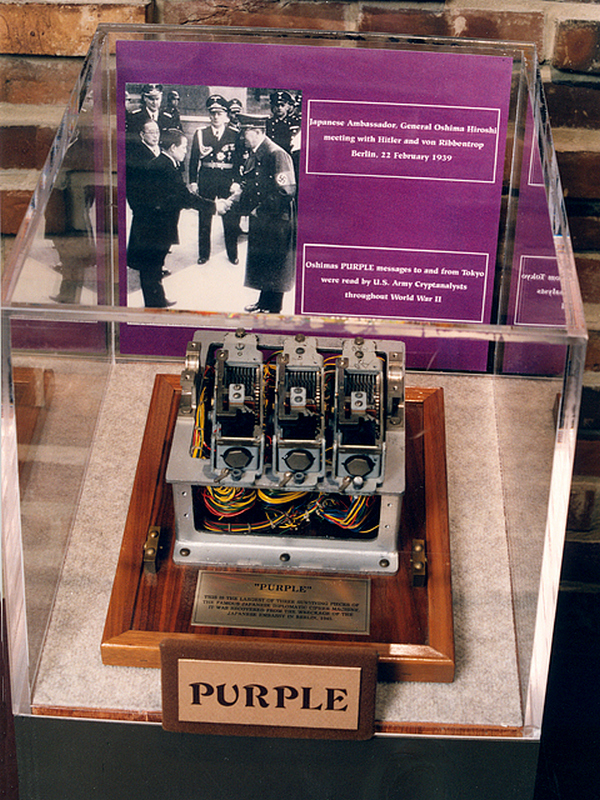

Stworzona przez nich maszyna szyfrująca typu „B” (której amerykańscy kryptolodzy nadali kryptonim „Purple”, czyli „Purpurowa”), pracowała inaczej niż poprzednie urządzenia i była znacznie bardziej skomplikowana. Jak podaje historyk wojskowości Władysław Kozaczuk, ta maszyna wirnikowa oparta była na szyfrze Enigmy, który Japończycy zakupili od Niemców i dostosowali do swoich potrzeb.

Pierwsza przechwycona wiadomość zakodowana z pomocą maszyny „Purple” została wysłana w marcu 1939 roku z ambasady Japonii w Warszawie. Jankesi nie mieli pojęcia co zawierała.

Nowe urządzenia były ściśle tajne i otrzymały je tylko najważniejsze ambasady cesarstwa, m.in. w Waszyngtonie, Berlinie, Londynie, Paryżu, Moskwie, Rzymie, Genewie, Brukseli, Pekinie i kilku innych największych miastach. Kiedy maszyny „Purple” trafiły do użytku, Amerykanie zderzyli się z murem.

Brytyjscy kryptolodzy bardzo szybko po prostu się poddali, uznając, że szyfr „Purple” jest zwyczajnie nie do złamania. Gdy po wielu miesiącach, jesienią 1940 roku Amerykanie powiadomili ich, że rozgryźli kod, poddani Jego Królewskiej Mości byli pod wrażeniem.

Wielkie historie co kilka dni w twojej skrzynce! Wpisz swój adres e-mail, by otrzymywać newsletter. Najlepsze artykuły, żadnego spamu.

Zanim jednak doszło do pokonania szyfru purpurowego, kryptolodzy z USA z rosnącą frustracją śledzili trasę człowieka, który instalował kolejne urządzenia w ambasadach. Jak to robili? Gdy japoński spec kończył swoją robotę zaraz się o tym dowiadywali, bowiem nie mogli już odczytywać informacji z danej placówki.

Miesiące wytężonej pracy

Cały czas jednak intensywnie pracowali. Całymi miesiącami rozrysowywali wiadomości w diagramy. Jeżeli tę samą wiadomość Japończycy wysłali obydwoma szyframi (co się zdarzało), szczegółowo je porównywali, próbowali szukać wzorów i podobieństw. Mieli do dyspozycji nawet niewielką ilość odszyfrowanych liter. To wciąż jednak nie prowadziło do przełomu.

Reklama

Specjaliści od dekryptażu mieli same hipotezy i żadnych konkretów. Długo jeszcze tkwiliby w stagnacji, gdyby nie kolejna kobieta. 20 września do pokoju, w którym siedziała grupa kryptologów weszła ich koleżanka Genevieve Grotjan, oznajmiając, że ma im coś ważnego do powiedzenia.

Od dawna pracowała rozgryzając szyfry. Na studiach okazała się błyskotliwą matematyczką, jednak żaden uniwersytet nie chciał jej zatrudnić na wydziale matematycznym. Ot z tego tylko powodu, że nie była mężczyzną. Skończyła w niewiele znaczącej agencji federalnej, gdzie wyliczała emerytury kolejowe.

Gdy pisała obowiązkowy test z matematyki, jej wyniki zwróciły uwagę przedstawiciela rządu i zaproszono ją do współpracy w biurze szyfrów. To była jedna z najlepszych decyzji, jaką podjęło amerykańskie wojsko! Nie kto inny, a właśnie Genevieve 20 września 1940 roku złamała kod „Purple”.

O sukcesie kryptologów, po tygodniu testów, poinformowano prezydenta Roosevelta i garstkę najważniejszych ludzi w państwie. Po dwóch tygodniach w biurze szyfrów już działała maszyna o tych samych parametrach, co japońska Enigma, zbudowana przez amerykańskich speców. Nie była jednak identyczna.

Dlaczego? Jej twórcy nie mieli bladego pojęcia jak wygląda oryginał. Pierwszy egzemplarz oryginalnego urządzenia (a raczej jego szczątki) Amerykanom udało się dorwać dopiero w 1945 roku w japońskiej ambasadzie w Berlinie.

Bezcenne raporty ambasadora

Gdy maszyna szyfrująca zaczęła działać, amerykańskie wojsko wprost zalewały meldunki japońskich dyplomatów, między innymi z rozmów państw Osi, czy szczegółowe raporty o niemieckim wysiłku wojennym i planach Hitlera, pochodzące od ambasadora w Berlinie. Jak tłumaczy Liza Mundy w książce Dziewczyny od szyfrów:

Reklama

Przez większą część wojny to właśnie japońska maszyna szyfrująca Purpurowa zapewniała aliantom najlepsze informacje o tym, co zostało pomyślane i powiedziane – a także zakupione, rozwinięte i wyprodukowane – w Europie, szczególnie w Niemczech. A wszystko to głównie dzięki generałowi baronowi Hiroshi Ōshimie, który był japońskim ambasadorem w Rzeszy Wielkoniemieckiej.

Ōshima, jako dawny wojskowy i zaufany Adolfa Hitlera, odbywał z Führerem pogawędki na rozmaite tematy. Japoński ambasador podziwiał nazistów, zwiedzał różne niemieckie obiekty i pisał do Tokio raporty – długie, erudycyjne i dokładne.

Zbyt wiele informacji

Dostęp do najtajniejszych informacji, które wymieniali Japończycy nie uchronił jednak Amerykanów przed uderzeniem w samo serce. Można nawet stwierdzić, że natłok wiadomości przesłonił im tę najważniejszą.

Jak pisze Stephen Budiansky w pracy poświęconej historii łamania kodów w czasie II wojny światowej, 3 grudnia 1941 roku kodem purpurowym do ambasady Japonii w Waszyngtonie została nadana wiadomość z poleceniem zniszczenia książek kodowych oraz jednej z dwóch działających maszyn szyfrujących „Purple”. Gdy analitycy odczytali tę informację, natychmiast pobiegli z ostrzeżeniem do wywiadu. W nocy z 6 na 7 grudnia poinformowany został nawet prezydent.

Reklama

Amerykanie wiedzieli, że Japonia szykuje się do uderzenia, nie wiedzieli jednak kiedy, bo… szyfr, jakiego używała w tym czasie cesarska marynarka wojenna, której okręty sunęły już w kierunku amerykańskiego brzegu, wciąż pozostawał dla nich tajemnicą. Rankiem 7 grudnia 1941 roku nastąpił atak na Pearl Harbor.

Bibliografia

- Budiansky S., Battle of Wits. The Complete Story of Codebraking in World War II, The Free Press 2000.

- Kozaczuk W., W kręgu Enigmy, Książka i Wiedza 1979.

- Mundy L., Dziewczyny od szyfrów, Bellona 2019.

- U.S. Army Signals Intelligence in World War II. A Documentary History, red. J.L. Gilbert, J.P. Finnegan, Center of Military History United States Army 1993.